Dei ricercatori della Fox IT hanno scovato una nuova variante del malware SharkBot sul Google Play Store. Questa nuova versione del malware si è dimostrata già molto più maligna della precedente, in quanto non si basa sui permessi d’accesso ma si maschera da aggiornamento del programma antivirus. Essa ha pure rimosso la risposta automatica alle notifiche di un dispositivo infetto, e include anche un cookie

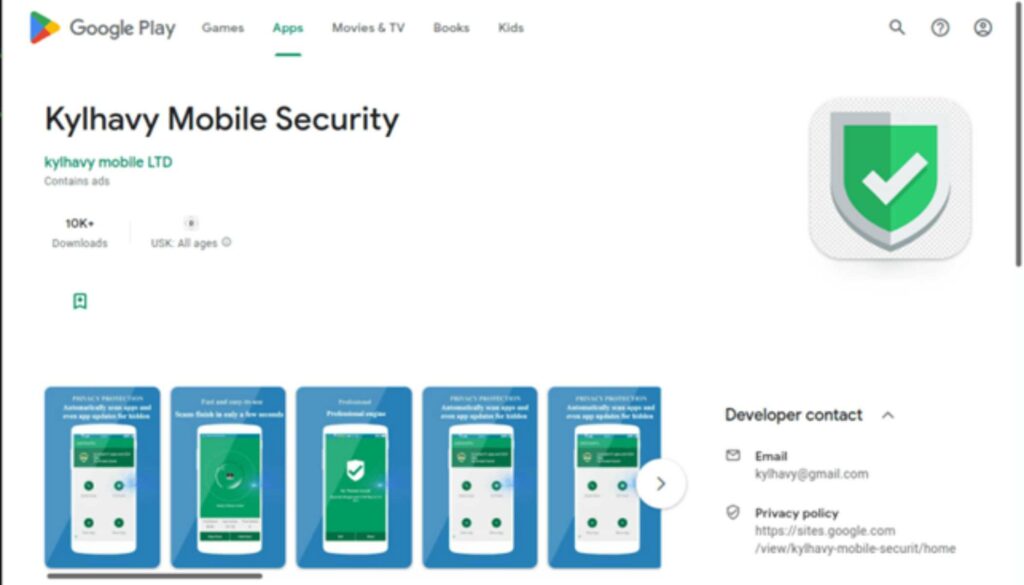

Questa nuova variante non è presente sul Play Store nei panni di una nuova app, ma di ben due nuove app: Mister Phone Cleaner e Kylhavi Mobile Security, che sono già state installate rispettivamente da 10 mila e da 50 mila persone.

Chi si è occupato dello sviluppo è riuscito a evitare i controlli e i filtri di Google facendo verificare prima una versione autentica delle app, senza alcun elemento malevolo. Lo sviluppatore ha poi aggiunto il malware una volta che l’app era già pronta e disponibile per il download sui vari dispositivi.

Il 16 agosto la Fox It ha rilasciato una lista di possibili bersagli della nuova app, tra i quali figuravano account bancari dei seguenti paesi: Spagna, Australia, Polonia, Germania, Stati Uniti e Austria. Ad oggi le due app sono state rimosse dal Play Store, ma coloro che le hanno scaricate sono ancora a rischio e dovranno eliminarle manualmente.

Cos’è il malware SharkBot?

Il malware SharkBot si infiltrano nei dispositivi e rubano tutte le credenziali bancarie dei malcapitati (e quindi a rubargli i soldi del conto bancario o le loro criptovalute), oltre a bypassare diversi meccanismi di autenticazione. Il malware può anche effettuare delle transazioni usando l’Automatic Transfer System (ATS), una tecnica che +non è comune tra i dispositivi Android.

L’ATS permette alle app di compilare automaticamente gli spazi bianchi nei moduli delle app bancarie, dando inizio alle transazioni senza bisogno di un operatore attivo. Con questa tecnica il malware riceve poi una lista di eventi da simulare, cosa che aiuta a pianificare i loro prossimi attacchi su scala più grande.

SharkBot è stato individuato per la prima volta nell’ottobre 2021 dai ricercatori dell’azienda italiana Cleafy, che hanno notato come prendesse di mira i dispositivi mobile dell’Italia, del Regno Unito e degli Stati Uniti. Il nome del malware deriva dal dominio che ne controllava i server.