Si sa, le password sono una parte fondamentale del nostro utilizzo del web. Ma ricordarsi di tutti i codici e pin impiegati per i vari account è sicuramente difficile, se si usano combinazione diverse. Per questo “problema” ci tre diverse soluzioni: la prima è l’utilizzo di carta e penna, per segnare su un foglio le proprie password; il secondo è il salvataggio dei propri pin e codici nei sistemi di compilazione automatica di Google o Apple.

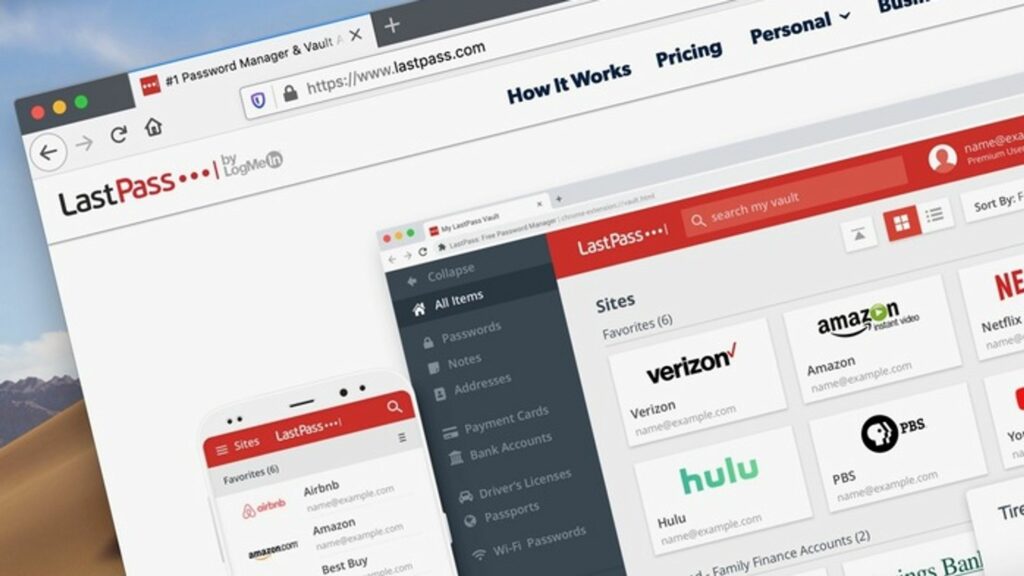

Quest’ultimo metodo, però, non è sempre pratico, visto che spesso si utilizzano sistemi operativi diversi. Al che giunge una terza soluzione: ovvero, un programma per la gestione delle password web. Come, per esempio, LastPass. Si tratta di una delle applicazioni più note in questo campo e viene utilizzata da più di 100 mila aziende e da oltre 30 milioni di persone.

Negli ultimi tempi, però, LastPass non è stato certamente fortunato visto che ha subito due diverse violazioni, ad agosto e a fine novembre. In un primo momento non è stato subito chiaro che tipo di dati fossero stati sottratti negli attacchi hacker. Ma poche ore fa LastPass ha rilasciato un comunicato ufficiale in merito, spiegando come gli autori dell’attacco siano riusciti a ottenere una copia dei backup dei dati degli utenti. É importante subito sottolineare che le password sono criptate e la master password é anch’essa al sicuro se si sono seguiti gli standard di LastPass.

I dettagli dell’attacco hacker a LastPass

Innanzitutto, LastPass ha voluto chiarire che i due attacchi hacker di agosto e di fine novembre sono strettamente correlati. Infatti, nella seconda violazione l’autore è riuscito ad accedere ad un ambiente cloud, proprio grazie ai dati sottrattati nell’attacco di agosto. Se i dati degli utenti non erano stati toccati, questa prima violazione aveva riguardato alcuni codici sorgente e informazioni tecniche che sono stati sfruttati proprio per accedere all’ambiente cloud.

A quel punto, l’autore dell’attacco è riuscito a copiare le informazioni dai backup contenenti alcuni dati personali degli utenti e relativi metadata:

i nomi delle aziende, gli username degli utenti, gli indirizzi di fatturazione, le email, i numeri di telefono e gli indirizzi IP da cui gli utenti accedono ai servizi di LastPass

In più, gli autori della minaccia hanno ottenuto una copia del backup dei dati “vault” degli utenti: si parla sia di dati non criptati, come gli URL dei siti web, sia di dati criptati come gli username dei siti web e le password. LastPass sottolinea che questi ultimi dati sono al sicuro visto che sono criptati in AES 256-bit e possono essere decriptate solo ottenendo la “master password” di ciascun utente e utilizzano l’architettettura Zero Knowledge di LastPass. Inoltre, non c’è nessuna prova che siano state ottenute informazioni sulle carte di credito non criptate.

Ad ogni modo, LastPass ha comunque voluto avvisare i suoi utenti, spiegando che gli autori dell’attacco potrebbero comunque usare la “forza bruta” per indovinare le “master password” degli utenti e decriptare le copie dei dati “vault” che hanno ottenuto. Ma, per l’appunto, visti i metodi di criptazione utilizzati da LastPass, è “estremamente difficile” tentare di usare la “forza bruta” per ottenere le “master password” dei clienti che hanno seguito le procedure giuste di LastPass per tenere al sicuro i propri dati.

Però gli autori dell’attacco potrebbero bersagliare gli utenti con attacchi phishing, attacchi “credential stuffing” e l’uso della “forza bruta” contro gli account online associati con i dati “vault” di LastPass.

Per proteggervi dagli attacchi di social engineering e phishing, è importante sapere che LastPass non vi chiamerà mai, non vi manderà mail nè vi scriverà per chiedervi di cliccare su un link per verificare le vostre informazioni personali.

Che cosa possono fare gli utenti di LastPass?

La domanda che ci si potrebbe porre è: “serve che cambi la mia master password?” Come spiega LastPass, dipende se si sono seguite le raccomandazioni del sito, che sono le seguenti:

- Sin dal 2018, noi richiediamo un minimo di 12 caratteri per le master password. Questo minimizza di molto la capacità di indovinare con la forza bruta le password;

- Per incrementare ulteriormente la sicurezza della vostra master password, LastPass utilizza un’implementazione più forte dello standard di 101.100 mila iterazioni della Password Based Key Derivation Function (BDKF2), un algoritmo di rafforzamento delle password che rende difficile indovinare la tua master password. Puoi controllare il numero corrente di iterazioni PBKDF2 del tuo account LastPass al seguente link

- Raccomandiamo anche di non riutilizzare mai la tua master password in altri siti web. Se tu riutilizzi la tua master password e quella password è stata compromessa, l’autore di una minaccia potrebbe utilizzare dei dump di quelle credenziali compromesse che sono già disponibili su internet per tentare di accedere al tuo account (questo è definito come attacco “credential stuffing“=

Quindi, come spiega LastPass, se l’utente ha seguito le impostazioni standard sopra descritte, ci vorranno “milioni di anni” per indovinare la master password con la tecnologia attualmente disponibile per craccare le password.

D’altro canto, è importante sottolineare che se non si sono seguite le indicazioni di LastPass per la propria masterpassword, questo potrebbe ridurre “significativamente” il numero di tentativi per indovinare correttamente la password.

In tal caso, come misura extra di sicurezza, dovresti considerare di minimizzare i rischi cambiando le password dei siti web che hai salvato

Fonte: Blog di LastPass